PDF MailTo Vulnerability Fix Tool是一款能够轻松进行PDF MailTo漏洞修复的软件。一款专业的PDF MailTo漏洞修复工具PDF MailTo Vulnerability Fix Tool。这个小工具可以实现Adobe Security Advisory中详细介绍的解决方案,而无需手动编辑注册表。启用变通办法并帮助保护用户的系统,或查看系统的当前状态,只需几次下载并单击一个按钮,即可完成所有操作;用户的现有设置将被保留,并且仅解决方案所需的设置将被更改。该软件包按原样提供,不提供任何形式的明示或暗示担保或任何特定目的,包括但不限于无缺陷,可以无中断或错误运行,免费,适销,适用于特定目的,不侵权;需要它的用户可以下载体验。

软件特色:

该工具可以帮助用户修复Adobe Acrobat / Reader应用程序中的漏洞

能够在很短的时间内填补Acrobat / Reader漏洞

命令行选项

为了使网络部署更容易,您可以使用命令行选项:enableworkaround

对任何检测到的Adobe Acrobat / Reader 8.x版本启用解决方案

支持的disableworkaround命令行可以检测所有数据

该工具可以帮助确保保留现有设置,并且比简单的注册表项部署可以提供的验证更多。

使用说明:

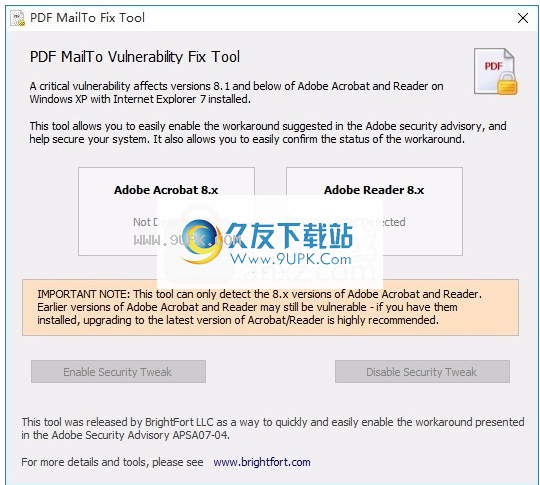

用户可以直接从该网站下载相应的安装包,然后将其解压缩,双击该程序以将其打开。

双击后会弹出相应的用户界面,弹出后即可修复程序,非常简单

PDF MailTo漏洞修复工具

严重的漏洞影响Adobe Acrobat和Reader版本8.1及更低版本

安装了Internet Explorer 7的Windows XP。

使用此工具,您可以轻松启用Adobe Security Advisory中建议的解决方案,并

帮助保护您的系统。它还使您可以轻松确认解决方案的状态。

未检测到Adobe Acrobat 8.x

未检测到Adobe Reader 8.x

重要说明:此工具只能检测8.x版本的Adobe Acrobat和Reader。

如果您拥有Adobe Acrobat和Reader的早期版本,它们可能仍然容易受到攻击

安装后,强烈建议升级到最新版本的Acrobat / Reader。

启用安全性调整

禁用安全性调整

BrightFort LLC已发布此工具,该工具可以快速轻松地启用建议的解决方案

在Adobe Security Advisory APSA07-04中。

Windows上的Adobe Acrobat和Reader 8.1中未指定的漏洞使远程攻击者可以通过精心制作的与Windows XP和Internet Explorer 7上的mailto:选项相关的PDF文件执行任意代码。

注意:此信息基于可靠研究人员的含糊事先建议。

在Adobe Reader和Acrobat中发现了严重的漏洞。这些漏洞可能使成功利用这些漏洞的攻击者能够控制受影响的系统。

此问题仅影响带有Internet Explorer 7的Windows XP或Windows 2003上的客户。

最终用户必须在Adobe Reader或Acrobat中加载恶意文件,攻击者才能利用这些漏洞。

建议受影响的用户更新到Adobe Reader 8.1.1或Acrobat 8.1.1。

这是一个更新程序,用于解决以前在安全公告APSA07-04中报告的问题。

Adobe强烈建议升级到Adobe Reader 8.1.1或Acrobat 8.1.1。

用户可以使用产品的自动更新功能。默认安装配置会定期运行自动更新,并且可以通过选择“帮助”>“立即检查更新”来手动激活。

软件功能:

有一个严重的安全漏洞会影响Adobe Acrobat和Adobe Reader 8.1及更低版本。

此工具的解决方案适用于Adobe Reader和Acrobat版本8.1及更早版本中的漏洞

Adobe已提供更新来解决Adobe Reader和Acrobat中的漏洞。

现在,最新版本的Adobe Reader中提供了此安全漏洞的官方补丁。

请下载并安装最新版本的Adobe Reader以获取官方补丁。该工具将保留用于旧版本。